至少我们曾经在一起过。

来自:一言

Namp

Nmap (“Network Mapper(网络映射器)”) 是一款开放源代码的 网络探测和安全审核的 工具。它的设计目标是快速地扫描大型网络,当然用它扫描单个 主机也没有问题 。Nmap以新颖的方式使用原始IP报文来发现网络上有哪些主机,那些 主机提供什么服务(应用程序名和版本),那些服务运行在什么操作系统(包括版本信息), 它们使用什 么类型的报文过滤器/防火墙,以及一堆其它功能。虽然Nmap通常用于安全审核, 许 多系统管理员和网络管理员也用它来做一些日常的工作,比如查看整个网络的信息, 管理服务升级计划,以及监视主机和服务的运行。

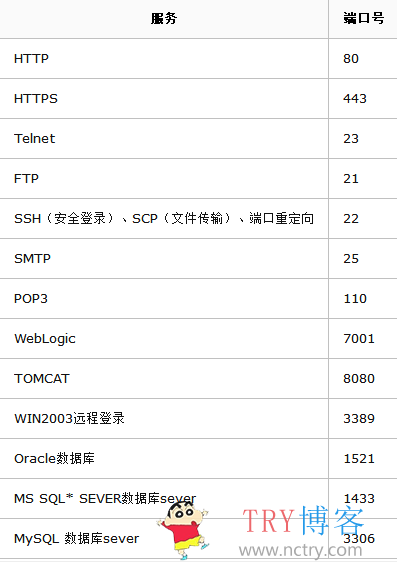

端口扫描工具,即借助工具,试图了解所扫描IP提供的计算机网络服务类型(网络服务均与端口号相关),从而发现攻击弱点,常见服务对应端口号:

参用参数

-p 端口

--script=脚本

-sP ping扫描

–open 只输出端口状态为open的端口

-sT TCP connect()扫描,这种方式会在目标主机的日志中记录大批的链接请求以及错误信息。

-sP ping扫描,加上这个参数会使用ping扫描,只有主机存活,nmap才会继续扫描,一般最好不加,因为有的主机会禁止ping,却实际存在。

-sS 半开扫描,一般不会记入日志,不过需要root权限。

-sU udp扫描,但是一般不可靠,

-sA 用来穿过防火墙的规则集,速度慢。

-sV 端口服务及版本

-A 包含了-sV,-O,全面系统检测,启动脚本检测,扫描等。

-P0 扫描之前不使用ping,适用于防火墙禁止ping,比较有用。

-v 显示扫描进程

-O 探测目标系统的漏洞,容易误报

-oN/-oX/-oG 将报告写入文件,格式分别为正常(自定义.txt),XML,grepable.

-iL 扫描主机列表

-sC --script=default 默认的脚本扫描,主要是搜集各种应用服务的信息

测试功能

使用nmap查看一个主机是否在线,执行命令如下:

nmap -sP 192.168.23.25

nmap支持扫描多个IP

扫描整个子网 nmap 192.168.25.1/24

扫描多个主机 namp 192.168.25.2 192.168.25.6

扫描一个小范围 nmap 192.168.25.2-10

扫描txt内的ip列表 nmap -iL text.txt

扫描除某个目标外 nmap 192.168.25.1/24 -exclude 192.168.25.25

探测目标主机所有的保留TCP端口

nmap -v www.XXXX.com

扫描指定端口

nmap -O -sS -p 80-990

按类别扫描

nmap --script=类别 IP地址

auth:负责处理鉴权证书、绕开鉴权的脚本。 broadcast:处理在局域网内探查更多服务开启的状况,如 dhcp / dns / sqlserver 等服务。 brute:提供暴力破解方式,针对常见的应用如 http / snmp 等。 default:使用 sC 或 A 选项时默认的脚本,提供基本脚本扫描能力。 discovery:挖掘更多的网络服务信息,如 smb 枚举、snmp 查询等。 dos:用于进行拒绝服务攻击。 exploit:利用已知的漏洞入侵系统。 external:利用第三方的数据库或资源,如进行 whois 解析。 fuzzer:模糊测试脚本,发送异常的包到目标主机,探测出潜在的漏洞。 malware:探测目标是否感染了病毒,是否开启了后门。 safe:与 fuzzer 功能相反,属于安全性脚本。 version:负责增强信性服务与版本扫描功能的脚本。 vuln:负责检查目标主机是否有常见的漏洞,如 ms08_067。

例子

script: 1.nmap -p 21 --script ftp-anon.nse -v 192.168.3.23 检查ftp是否允许匿名登录 2.nmap -p 21 --script ftp-brute.nse -v 192.168.3.23 爆破ftp弱口令---速度慢 3.nmap -p 3306 --script mysql-empty-password.nse -v 192.168.3.23 扫描root空密码 4.nmap -p 3306 --script mysql-brute.nse -v 192.168.3.23 MySQL简单爆破 5.nmap -p 1433 --script ms-sql-empty-password.nse -v 192.168.3.0/24 扫描sa空密码 6.nmap -p 1433 --script ms-sql-brute.nse -v 192.168.3.0/24 sa密码爆破 7. nmap -p 5432 --script pgsql-brute -v 192.168.3.0/24 爆破postgresql 8. nmap --script oracle-brute-stealth -p 1521 --script-args oracle-brute-stealth.sid=ORCL -v 192.168.3.0/24 爆破oracle 9.nmap -p 27017 --script mongodb-brute 192.168.3.0/24 爆破mongdb 10.nmap -p 23 --script telnet-brute --script-args userdb=myusers.lst,passdb=mypwds.lst,telnet-brute.timeout=8s -v 192.168.3.0/24 Telnet爆破 11.nmap -p80 --script http-iis-short-name-brute.nse 192.168.3.0/24 短文件扫描 12.nmap -p80 --script=http-backup-finder 192.168.3.0/24 扫描网站备份

本文作者为LeeSun,转载请注明。